Tailscale组网工具

本文最后更新于 2024年4月24日 早上

Tailscale是一个虚拟组网工具,也就是让你所有设备组成一个虚拟局域网,能够直接互相访问。当然方式仍然是服务器搭桥,不过这个是用的别人的服务器(不过好像也可以自建,之后再研究),使用及其简单,毫无门槛。

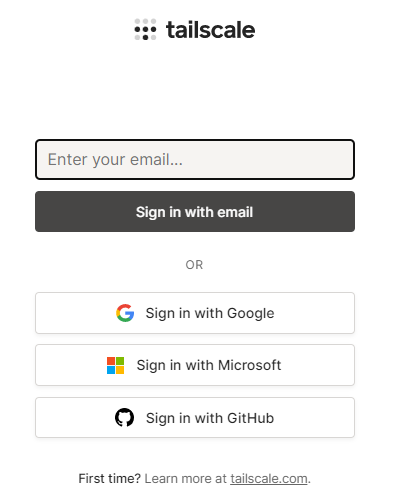

1 注册账号

进入官网,右上角选择登录。全程选择谷歌登录,键盘都不用敲。

2 下载安装客户端

注册后没有设备会自动跳转到下载页面

windows客户端直接点击下载,安装后会弹出网页继续谷歌账号登录,在Machines栏目能看到设备和分配的IP地址

linux则输入命令

1

curl -fsSL https://tailscale.com/install.sh | sh自动安装完成后再输入命令,会打印出一个网页,浏览器打开,继续登录即可

1

sudo tailscale upandroid我是在谷歌应用商店直接搜索下载,登录方式没啥区别,非常简单。

群晖直接在套件中心中搜索Tailscale,进行安装

3 使用

pc上面ipconfig会发现多了个,这就是Tailscale的VPN了,右下角点击图标可以打开或者关闭

在设备管理页面能够看到各个设备的IP地址,这里用一个设备ping另一个就能直接通咯。例如我在公司电脑8080上搭了个网盘,那么其他设备即使不在这个网段,也能通过平台上对应的IP地址加端口直接访问到网盘。

但实际上虽然看着是内网,也是通过tailscale服务器转发的,所以卡是一定的。就不要通信大数据量。

例如目前GPU服务器特别贵,按小时收费的,想要部署个语言模型肯定是不划算的。现在可以部署在本地,提供接口,然后通过Tailscale组网,在vps上再部署交互的前端即可。

就拿one api为例,本地部署在端口1234上,接上tailscale的IP,得到地址https://100.100.1.1:1234。然后在vps上安装了tailscale直接访问接口,也可以通过nginx反向代理,直接把one api暴露出去

1 | |